Elektronische Spurensuche zwischen Bits und Bytes

Wenn Verbrecher schnell an Geld kommen wollen, gehen sie nicht mehr bewaffnet in Banken, sondern schreiben Phishingmails oder erpressen Firmen mit entsprechender Schadsoftware („ Ransomware“).

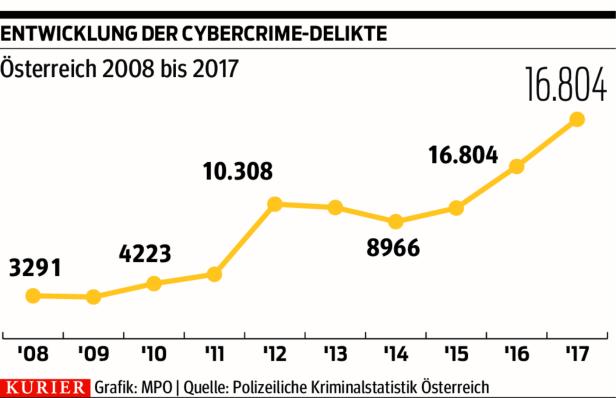

Auch wenn es in Österreich – statistisch gesehen – so sicher ist wie in den 1970er-Jahren, bereitet doch eine Deliktsgruppe der

Polizei ordentliches Kopfzerbrechen. Die Internetkriminalität, auch Cybercrime genannt, steigt rasend schnell an. Wurden 2008 noch 3291 Delikte in Österreich angezeigt, so waren es 2017 mit 16.804 mehr als fünf Mal soviel. Darunter fallen Straftaten wie Hackerangriffe auf fremde Computersysteme, Internet-Bestellbetrügereien, Erpressung via Internet oder auch das Deliktsfeld der Kinderpornografie. Dazu zählen Versuche, über soziale Medien Sexualkontakte zu Unmündigen herzustellen.

Um gegen diese Formen der Kriminalität entsprechend gewappnet zu sein, rüstet die Polizei stetig auf.

Die Landeskriminalämter (LKA) haben eigene Abteilungen. Unterstützt werden die Computerexperten des LKA von eigens geschulten Ermittlern auf Bezirksebene. Ohne sie wäre die Fülle an Anzeigen nicht mehr zu bewerkstelligen. 50 solcher Bezirks–IT-Beamten sind es alleine in Niederösterreich.

„Bei uns sind alle gelernte Polizisten die sich ihr Fachwissen später aneignen“, erklärt Chefinspektor

Josef Riedinger von der IT-Beweissicherung des nö. Landeskriminalamtes. In seinem Team sind beispielsweise HTL-Absolventen, deren polizeiliche Tätigkeit in Sachen Computerkriminalität auch von der Ingenieurkammer mit dem Titel anerkannt wird.

Die elektronische Forensik macht den Hauptaufgabenbereich der Kriminalisten aus. „Es gibt kein Strafdelikt mehr, bei dem wir nicht Computer, Tablets, Handys oder andere elektronische Geräte für die Beweissicherung auswerten“, so Riedinger. Bei den Hausdurchsuchungen ist Gespür gefragt. Täter verstecken heikle Daten auf USB-Sticks, die in falschen Gebissen versteckt oder als Swarovski-Schmuckanhänger getarnt sind. „Alles schon gehabt“, schmunzelt Riedinger.

Damit die ausgelesenen Informationen vor Gericht auch als Beweismittel halten, müssen sie nach gewissen Standards sichergestellt und ausgewertet werden. Immer wieder sind es die IT-Ermittler, die auch in spektakulären Fällen das Tüpfchen auf dem i liefern.

In

Niederösterreich konnte vor einigen Jahren ein Mörder überführt werden, weil die GPS-Daten seiner elektronischen Geräte die Mordermittler geradewegs zu jener Stelle führte, an der der Killer die Leiche seines Opfers loswerden wollte.

Auch vermeintlich gelöschte Internet-Verläufe oder Festplatten werden Verbrechern regelmäßig zum Verhängnis. Gerade in den jüngsten Fällen von IS-Sympathisanten und Terrorverdächtigen spielt die Datenforensik eine gewichtige Rolle. Die Ermittler können auch nach Jahre nachvollziehen, auf welchen Internetseiten sich die Verdächtigen aufgehalten, oder welche Propagandavideos sie verbreitet haben. Zu viel will Riedinger über die technischen Möglichkeiten aber nicht verraten: „Das würde den Kriminellen nur in die Hände spielen.“

Die Ermittler müssen sich laufend auf neue Betrugsmaschen einstellen. Eine der gängigsten Formen derzeit sind „Fake Mailer“. „Man kann über gewisse Internetseiten eine eMail von der echten Adresse des Bundespräsidenten oder irgend einer anderen Persönlichkeit verschicken. Für den Empfänger wirkt der Absender daher auch völlig echt“, sagt Riedinger. Die Geschädigten werden zu vermeintlichen Spenden oder anderen Zahlungen aufgerufen, denen sie oft auch nachkommen. Das Geld ist nie mehr wieder gesehen.

Cybercrime-Entwicklung in Österreich

Kommentare